TARA Template

TARA TemplateISO/SAE 21434는 차량의 전자제어가 늘어나고, 외부에서 차량으로의 접근 경로가 늘어남에 따라, 기존 차량의 라이프사이클 표준을 대체하기 위해 새로이 규정을 마련한 국제 표준입니다. 그 중 TARA(Threat Analysis and Risk Assessment)는 차량의 사이버보안 위협을 정량적으로 분석하여 사용자가 적절한 대응책을 설정할 수 있도록 돕는 방법론입니다.

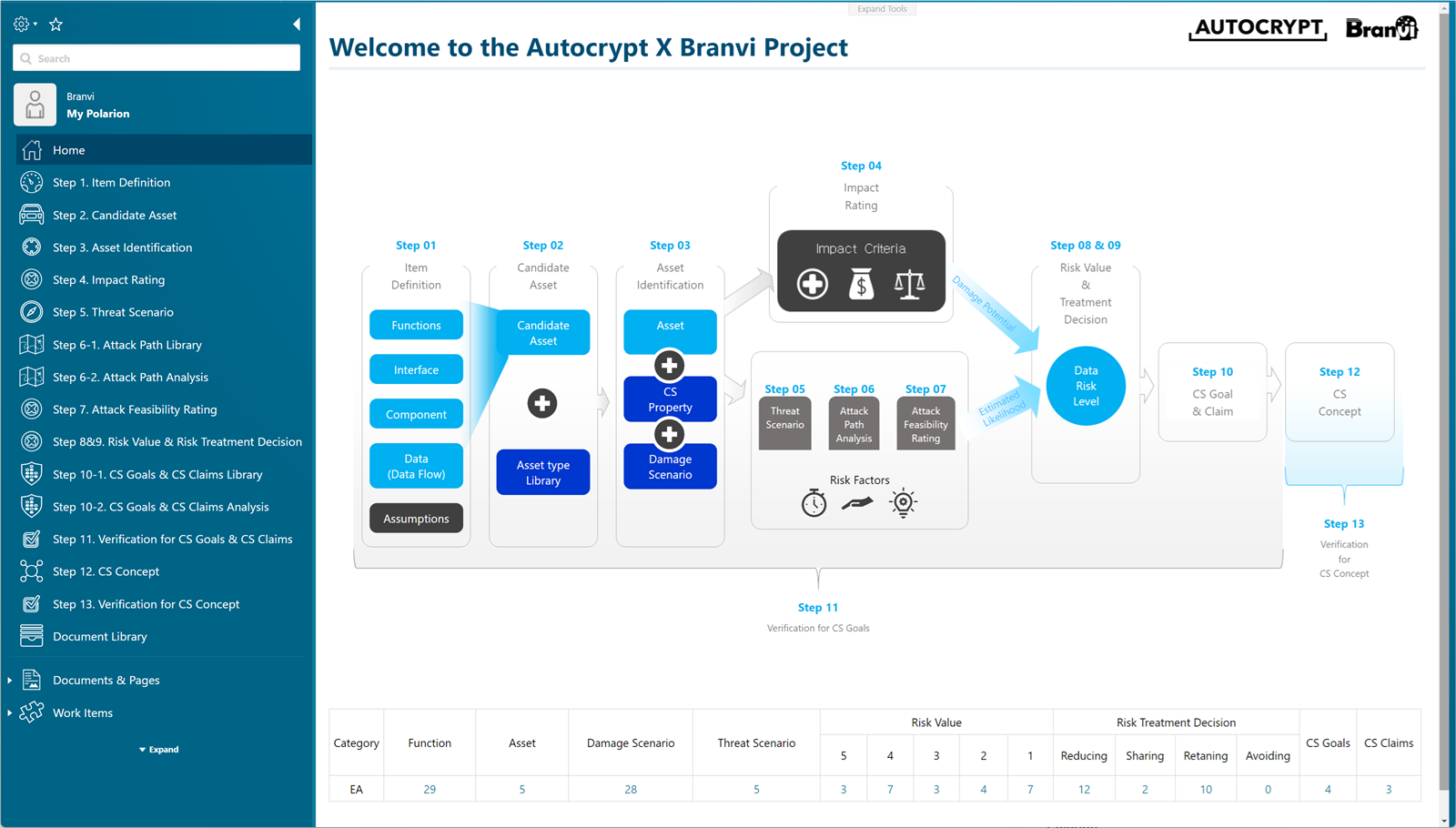

ISO/SAE 21434 와 TARA 방법론을 기반으로 브랜비에서 개발한 Cybersecurity TARA Template for Automotive Polarion 프로젝트는 사용자가 자산을 식별하고, 자산에 가해질 수 있는 위협들을 구분하여 위험도에 따라 적절한 조치를 선택할 수 있도록 가이드하고 있습니다.

TARA 방법론의 진행 방식을 한 눈에 확인할 수 있으며, 각 Step으로의 빠른 접근기능을 갖추고 있습니다.

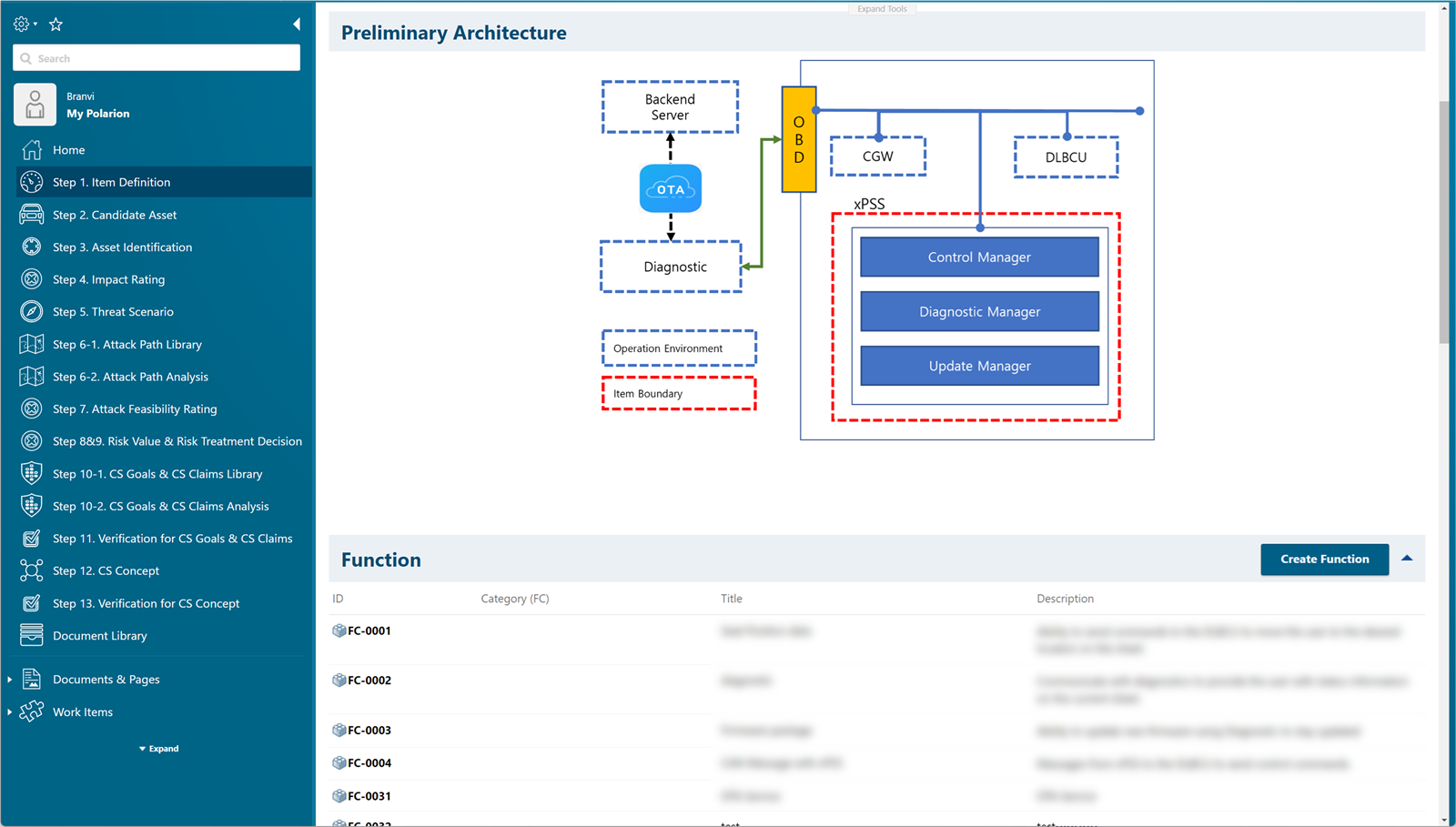

보안 위협을 분석하고자 하는 아이템[Item]과 그에 연결된 논리적, 물리적, 전자적 구성 등을 정의합니다.

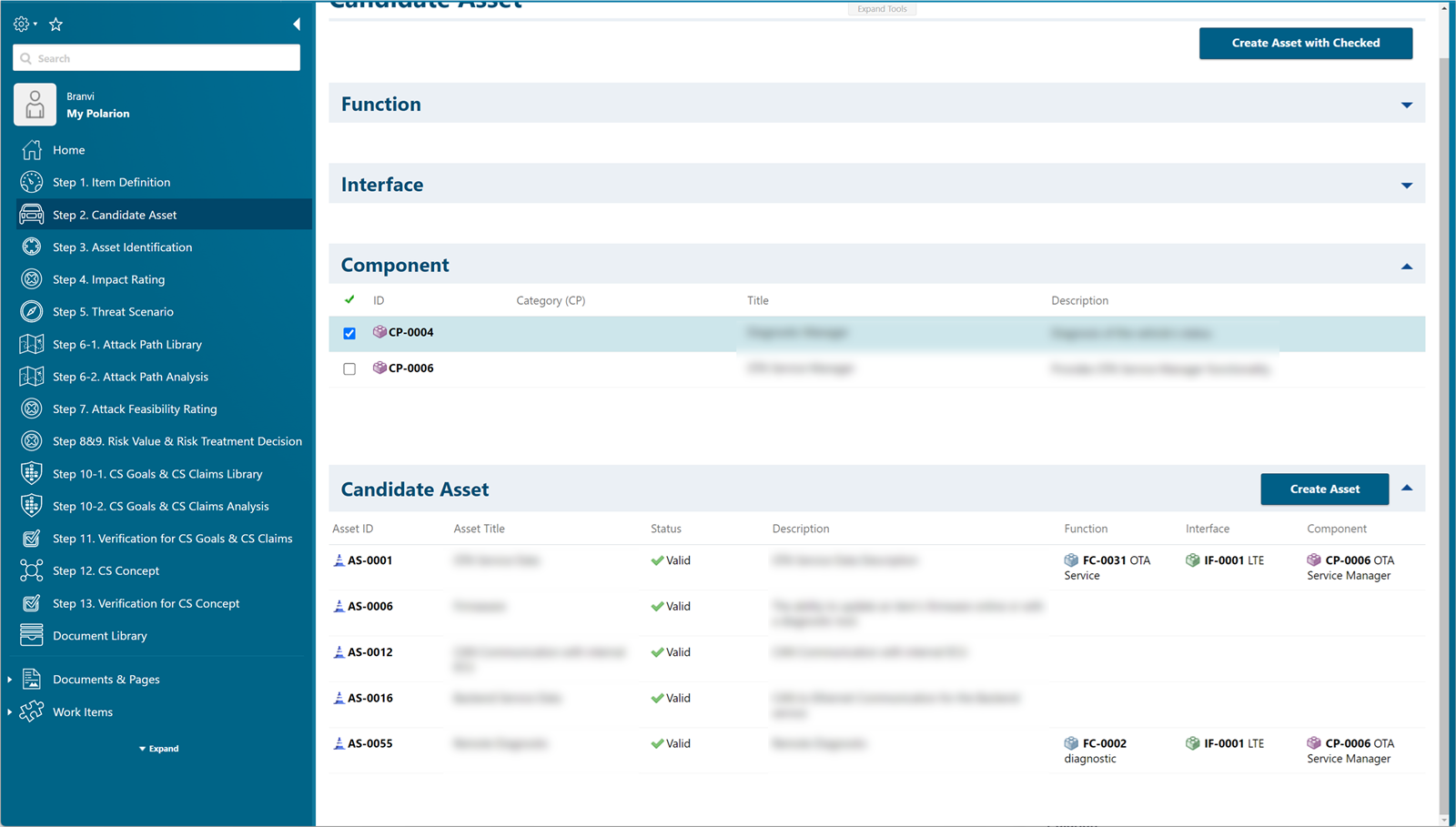

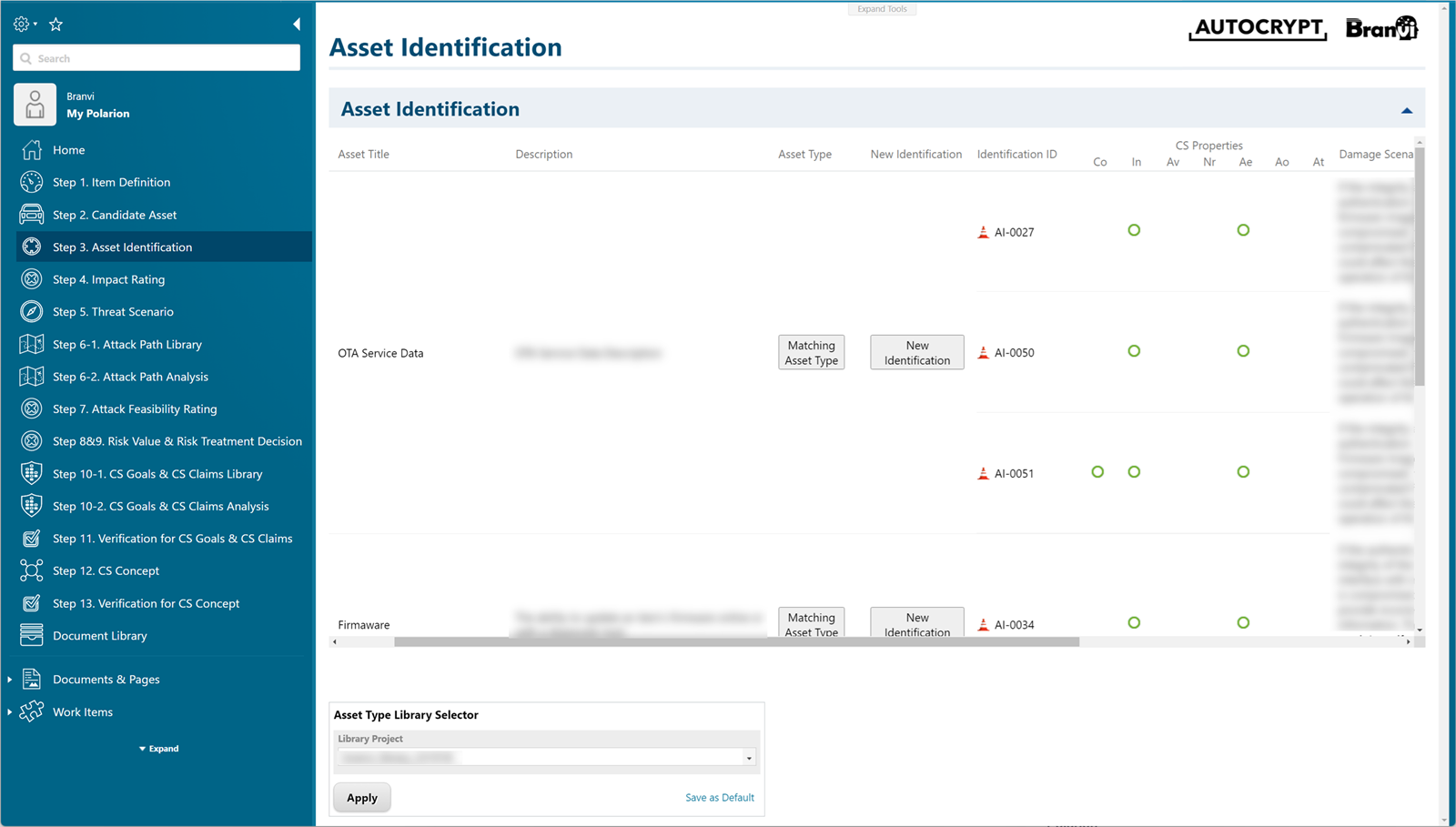

이전 단계에서 생성된 구성 내용들을 기준으로 자산[Asset]을 식별하고, 식별된 자산[Asset]들이 위협요소가 될 수 있는지 판단합니다.

자산[Asset]의 정보를 확인하고 글로벌 프로젝트에서 적합한 유형과 비교하거나, 훼손 가능성이 있는 사이버보안 속성[Cybersecurity Properties]들을 직접 식별, 데미지 시나리오[Damage Scenario]를 작성하여 자산[Asset]에 대한 분석을 진행합니다.

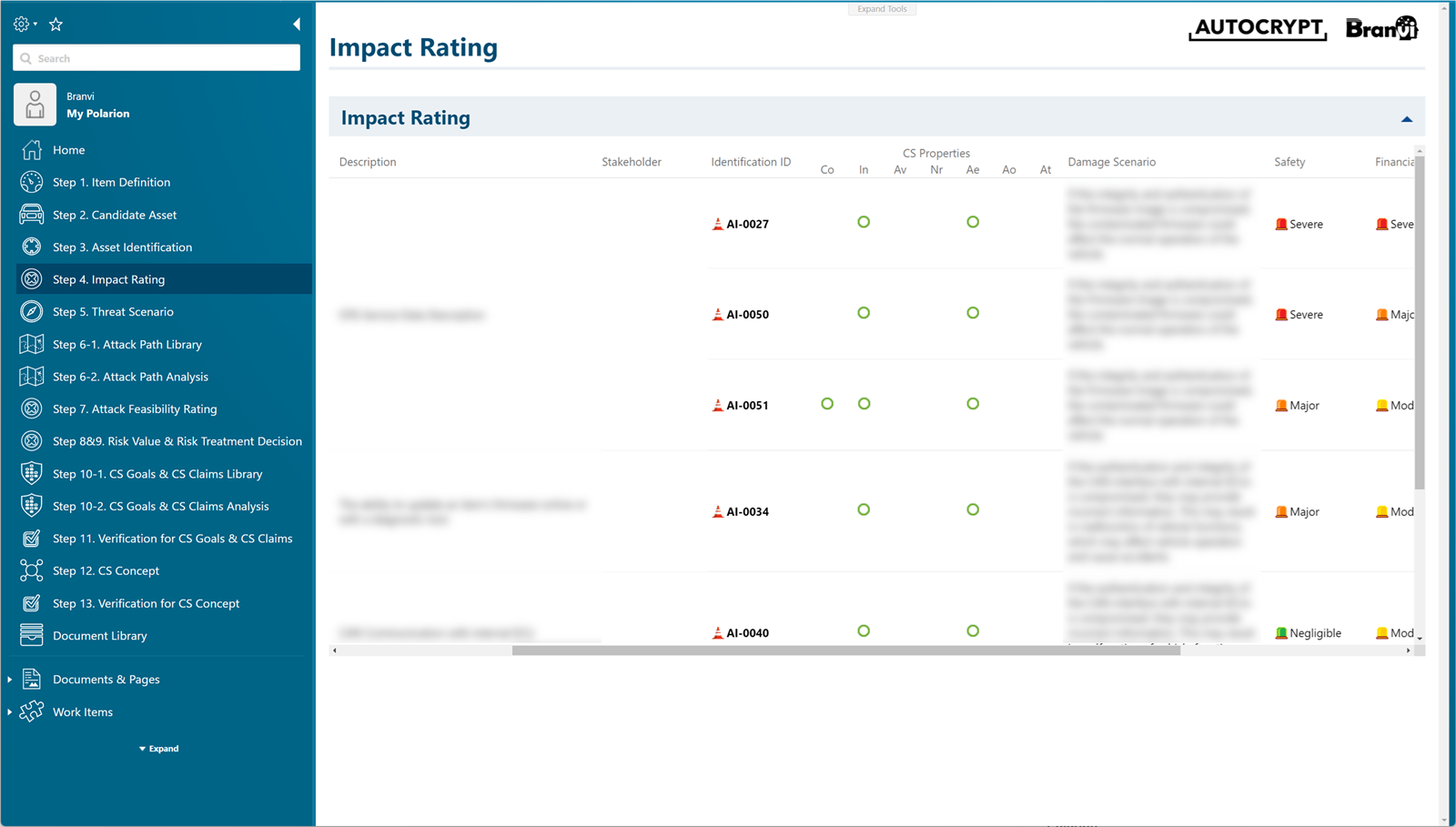

식별된 사이버보안 속성들[Cybersecurity Properties]과 데미지 시나리오[Damage Scenario]를 통해 부문 별 영향도[Impact]를 책정하고 최종 합산된 영향도 등급[Impact Rating]을 측정합니다.

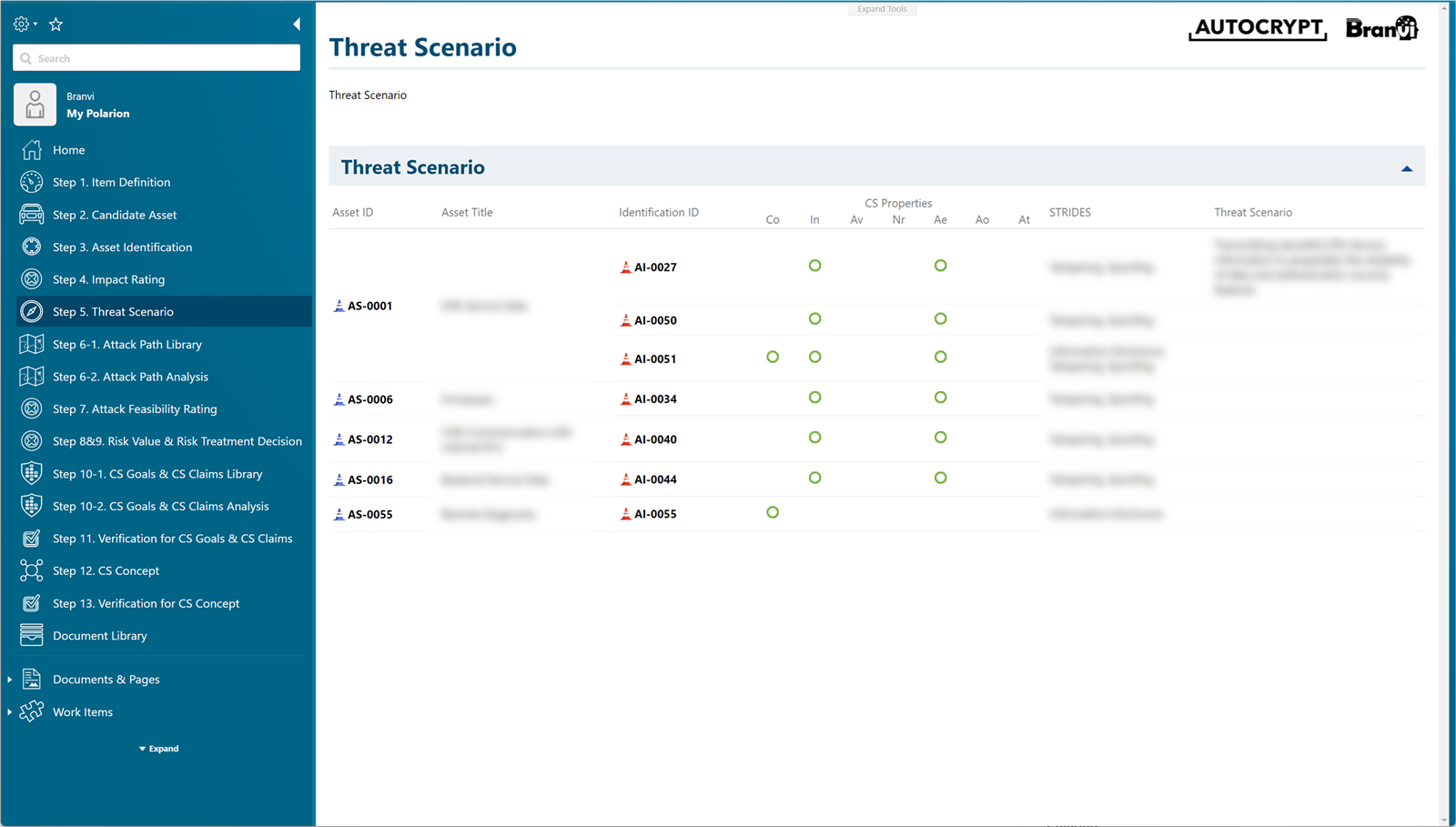

훼손된 사이버보안 속성들[Cybersecurity Properties]을 기준으로, 어떤 공격 방식이 자산[Asset]을 위협할 수 있는지 예측하여 위협 시나리오[Threat Scenario]를 작성합니다.

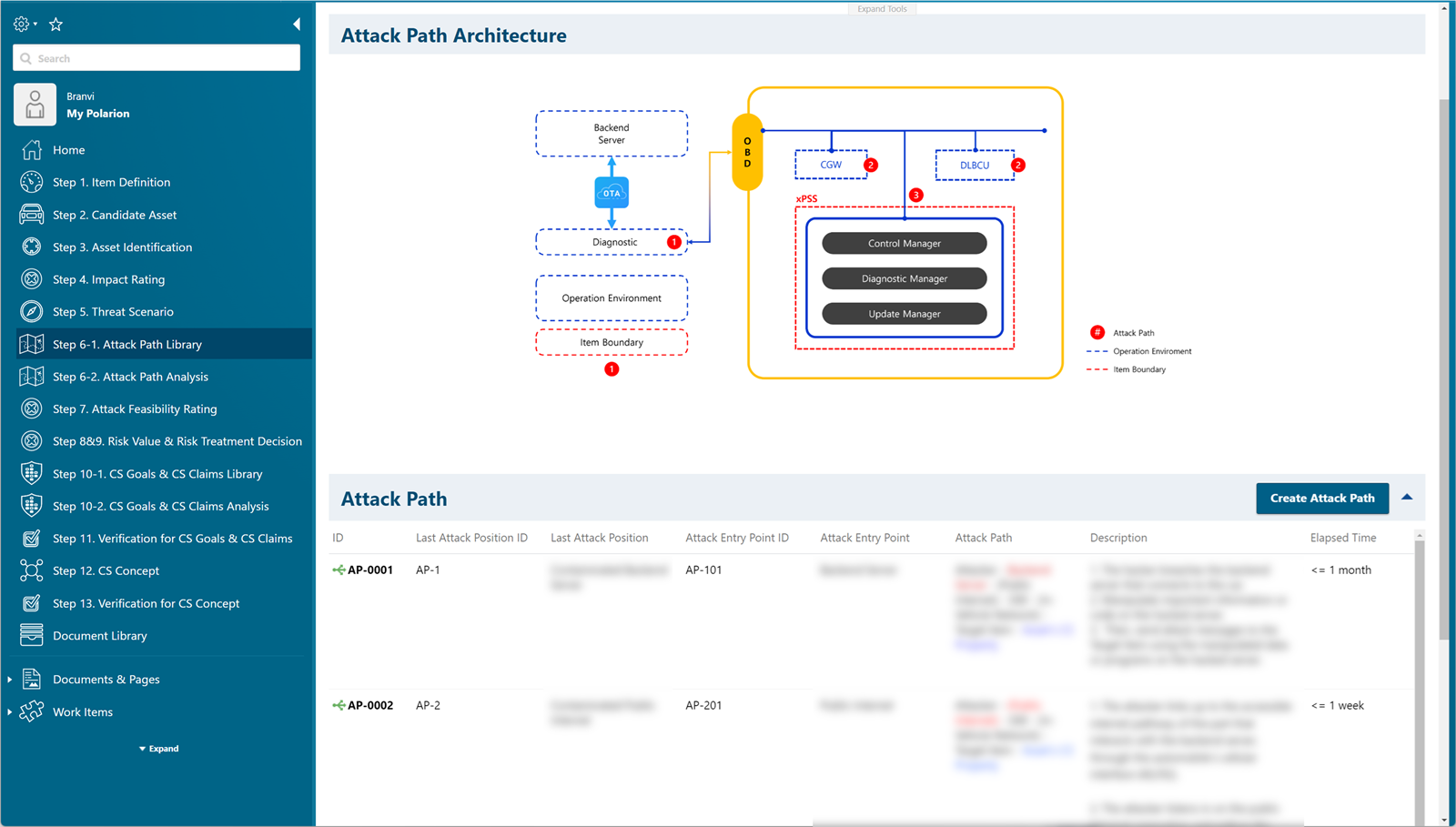

자산[Asset]으로의 침입 경로[Attack Path]와 실현 가능성[Feasibility]을 사전 작성하고, 위협 방식에 대응 가능한 침입 경로[Attack Path]를 연결지어 분석합니다.

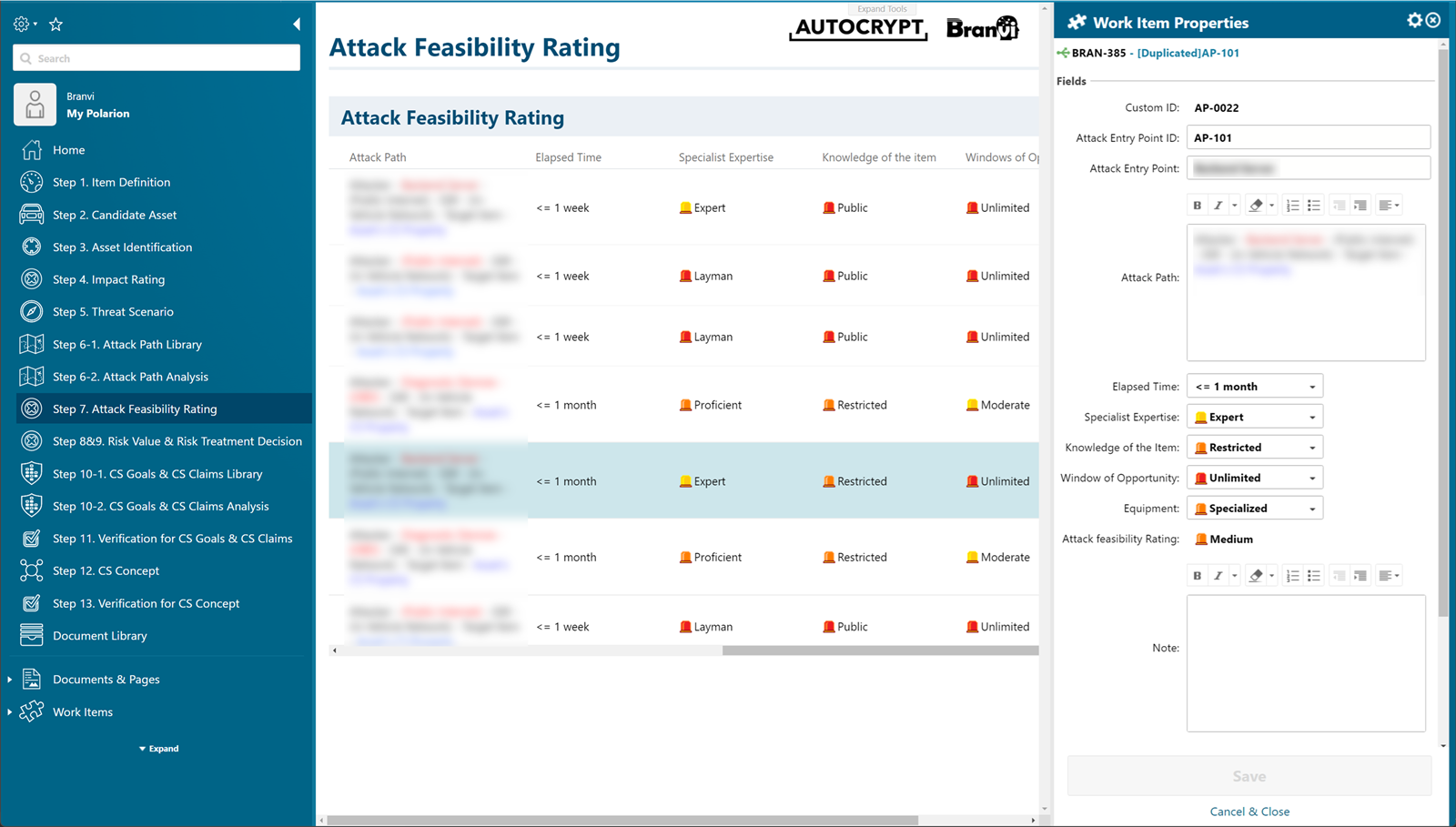

사전 정의된 실현 가능성[Feasibility] 정보를 위협 분석과 침입 경로[Attack Path] 정보들을 통해 보정합니다.

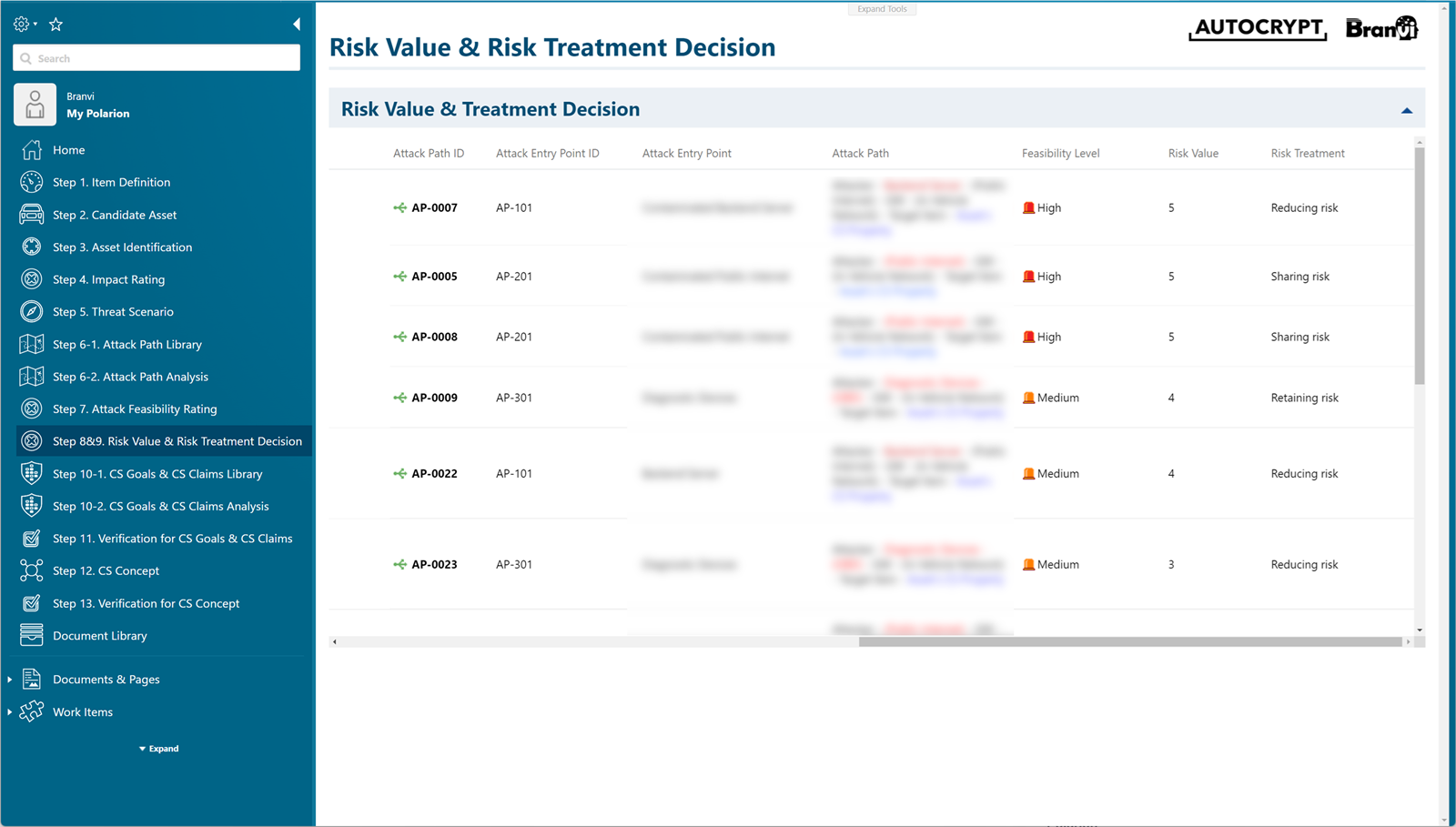

앞서 책정된 영향도[Impact]와 실현 가능성[Feasibility]을 토대로 사전 정의된 표준 위험도 분석 표[Risk Matrix]를 이용, 사용자가 자동적으로 위험도[Risk Value]를 구분할 수 있도록 하며, 위험[Risk]에 대해 어떻게 대처를 할 것인지 선택합니다.

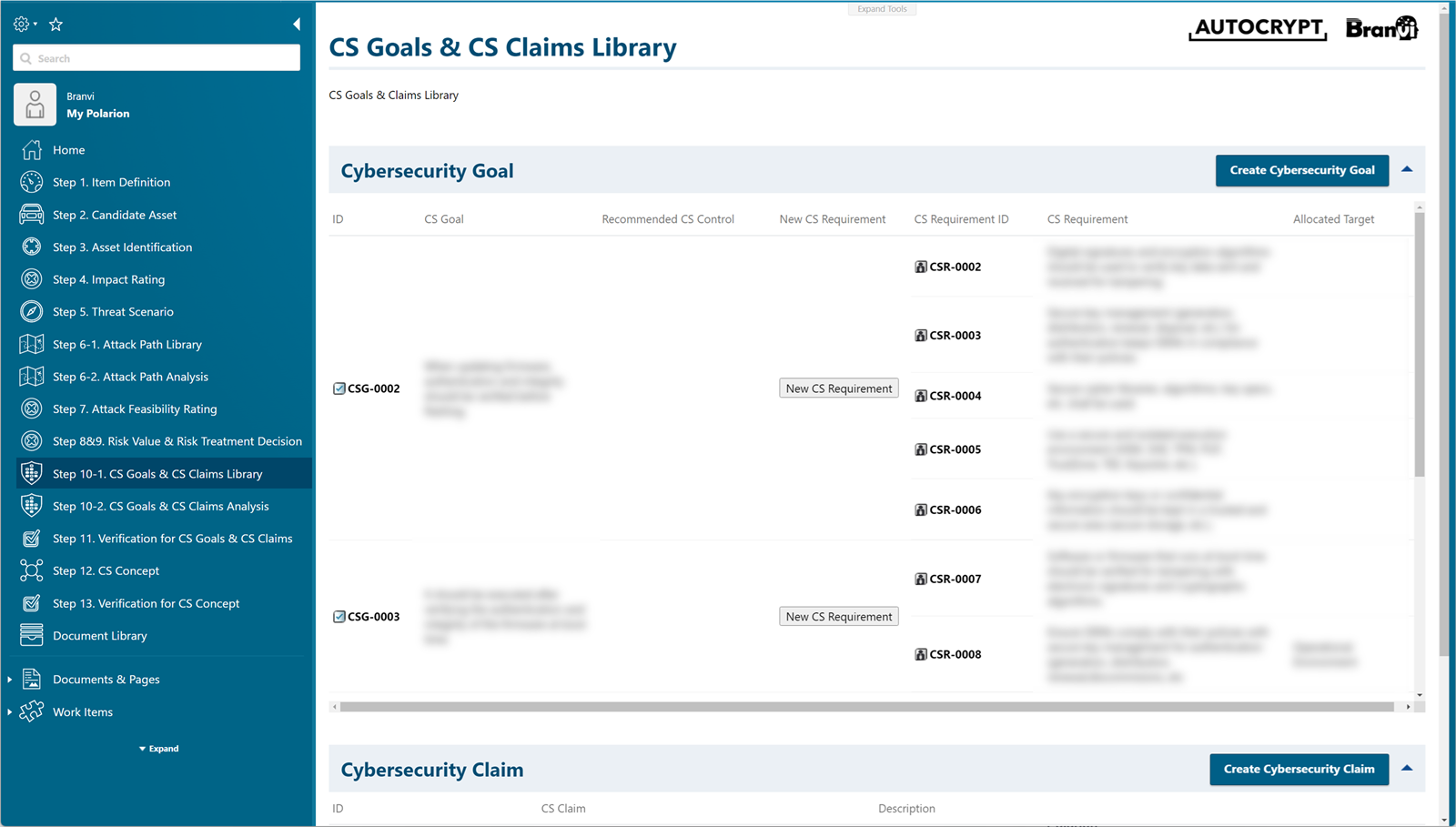

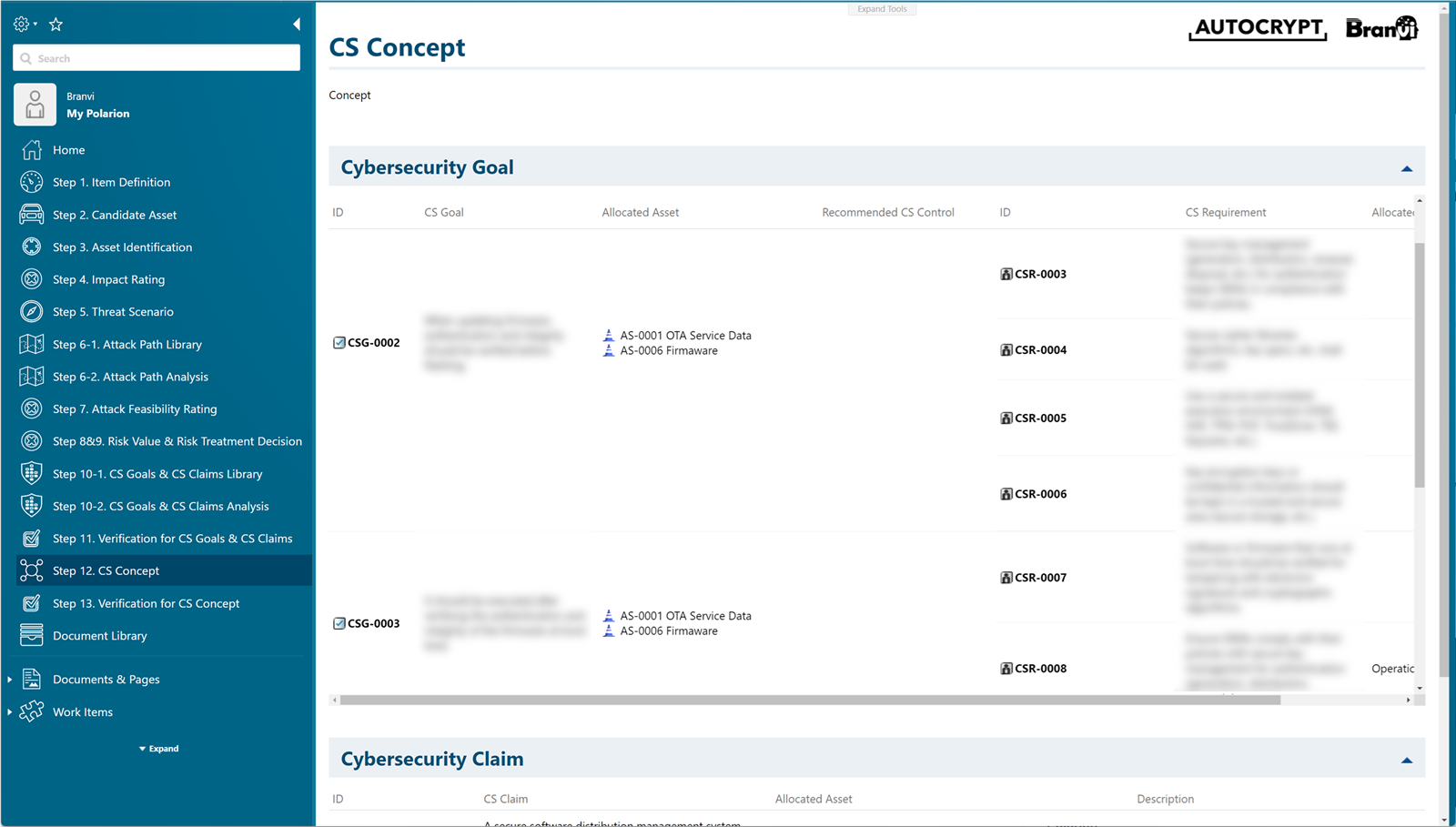

사이버보안 목표[Cybersecurity Goal]와 그에 연결된 사이버보안 요구사항[Cybersecurity Requirement], 사이버보안 근거[Cybersecurity Claim]를 사전 작성하고, 위험 대처 방법[Risk Treatment]에 따라 사이버보안 목표[Cybersecurity Goal]나 사이버보안 근거[Cybersecurity Claim]를 연결짓습니다.

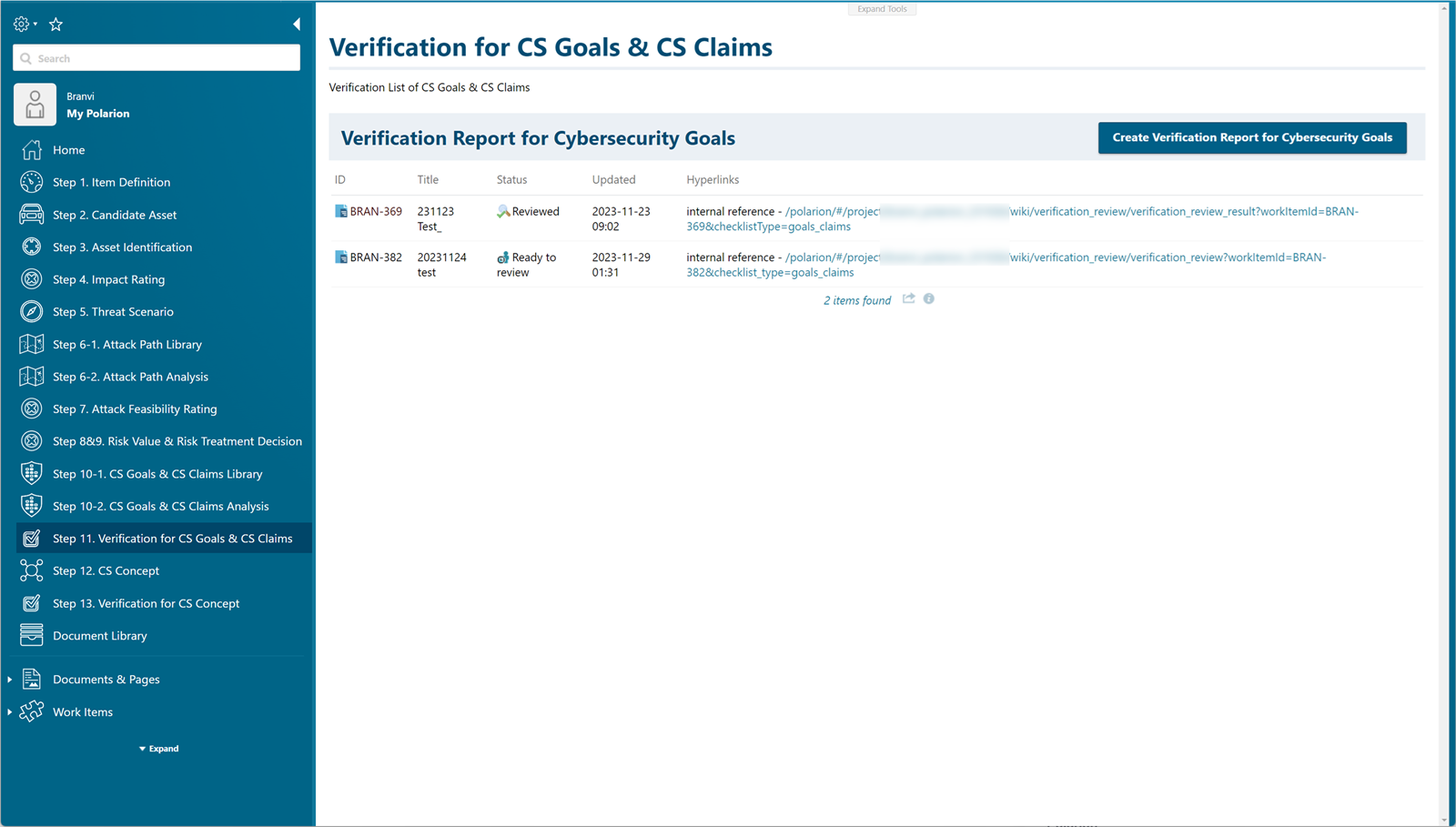

사용자가 프로젝트를 수행하며 얻은 사이버보안 정보들에 대해 준비된 검증 기준을 가지고 일련의 과정이 정상적으로 진행되었는지 검토합니다.

정의된 사이버보안 목표[Cybersecurity Goal]들과 사이버보안 근거[Cybersecurity Claim]들에 대해 어떤 자산[Asset]들이 연관되어 있는지 확인합니다.

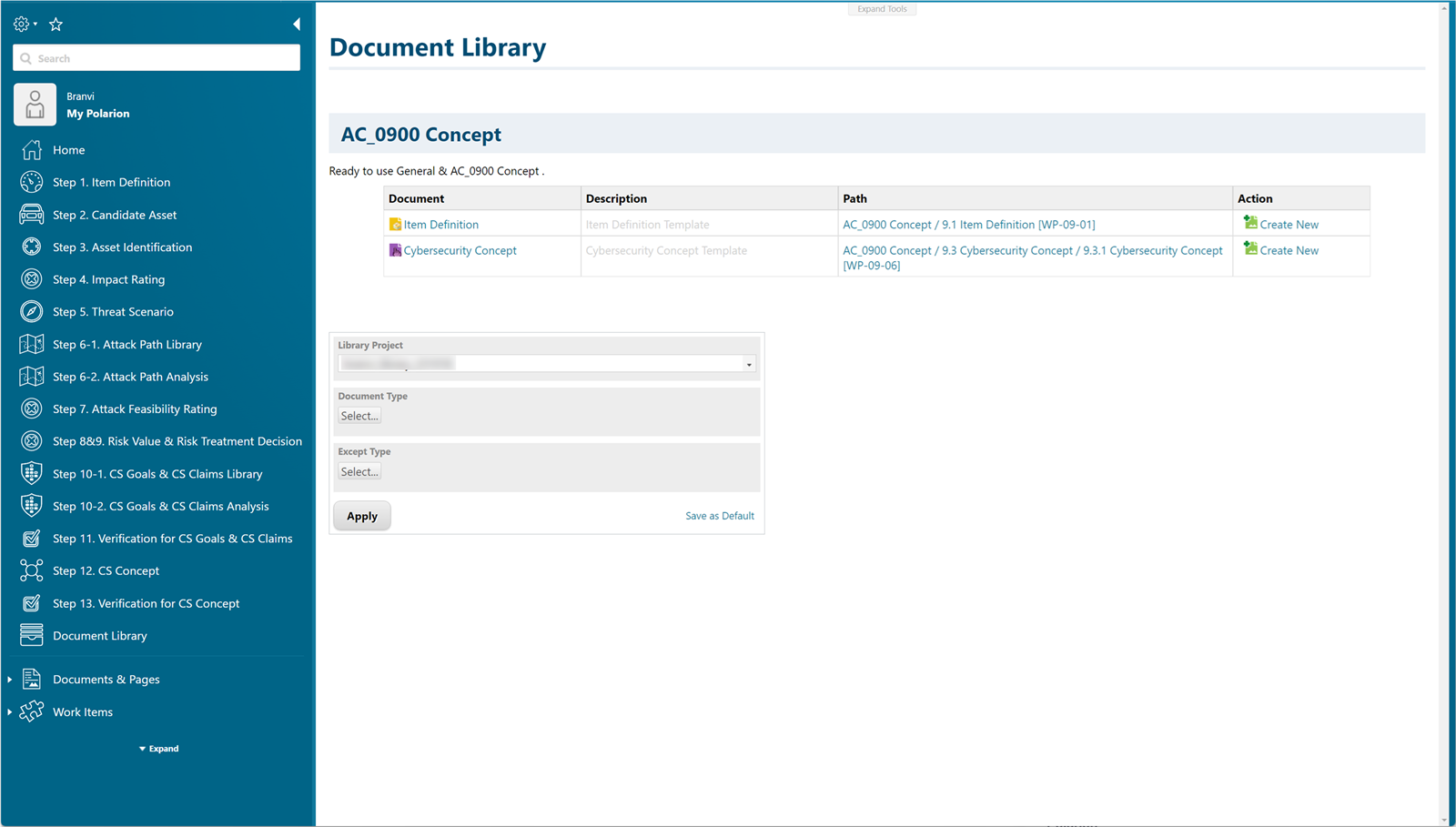

사전 구성된 문서들을 라이브러리화 하여 빠른 작성 및 손쉬운 버전 관리를 제공합니다.